轉(zhuǎn)載文章-WannaRen新型勒索病毒分析預(yù)警

日期:2020-04-11 13:12:28

投稿人:廣東省網(wǎng)絡(luò)安全應(yīng)急響應(yīng)平臺(tái)

事件經(jīng)過(guò)

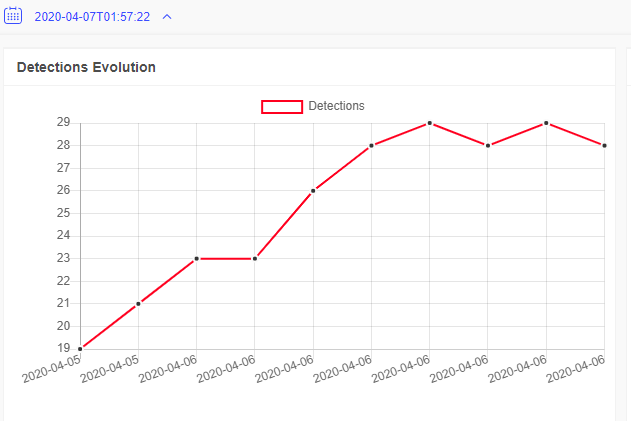

近日,廣東省網(wǎng)絡(luò)安全應(yīng)急響應(yīng)中心支撐單位安恒信息發(fā)現(xiàn)一個(gè)新型的勒索病毒在網(wǎng)絡(luò)傳播�,影響面廣,手段隱秘�,通過(guò)排查發(fā)現(xiàn)該勒索最早相關(guān)感染事件發(fā)生在4月4日21點(diǎn)30分左右�。該勒索初期查殺率很低���,在終端上僅諾頓可以防護(hù):

事件追蹤

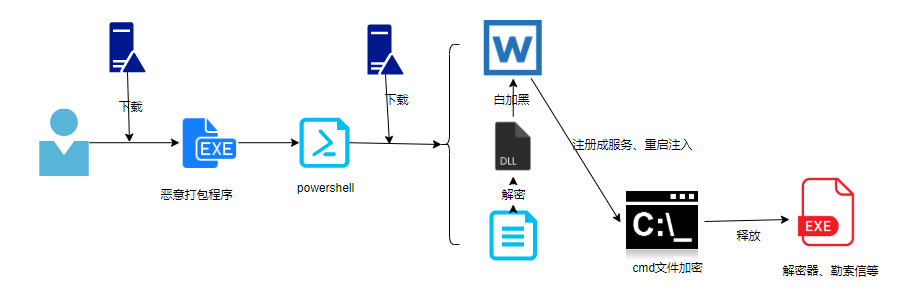

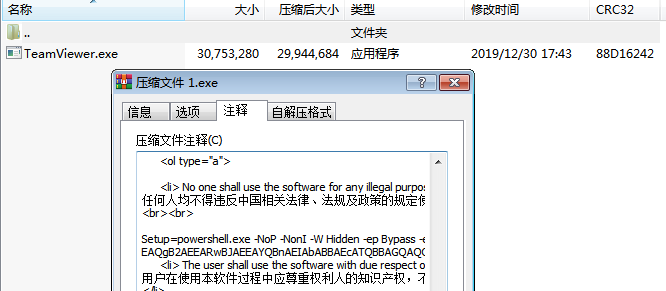

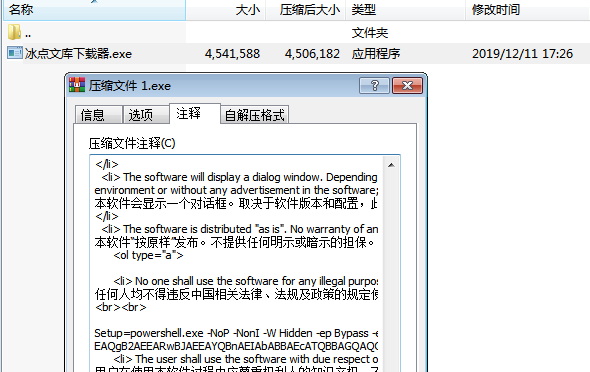

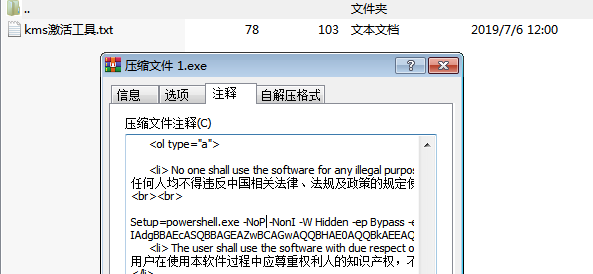

用戶使用非官方渠道下載精心打包的惡意程序,惡意程序執(zhí)行powershell下載后續(xù)載荷��,針對(duì)勒索事件,使用白加黑技術(shù)加載惡意的wwlib.dll��,設(shè)置服務(wù)態(tài)啟動(dòng),使得勒索實(shí)際過(guò)程在重啟之后觸發(fā)��,重啟之后加密勒索程序被注入到cmd.exe(mmc.exe��、svchost.exe等)��,等待加密完成后,釋放解密器和勒索信����。

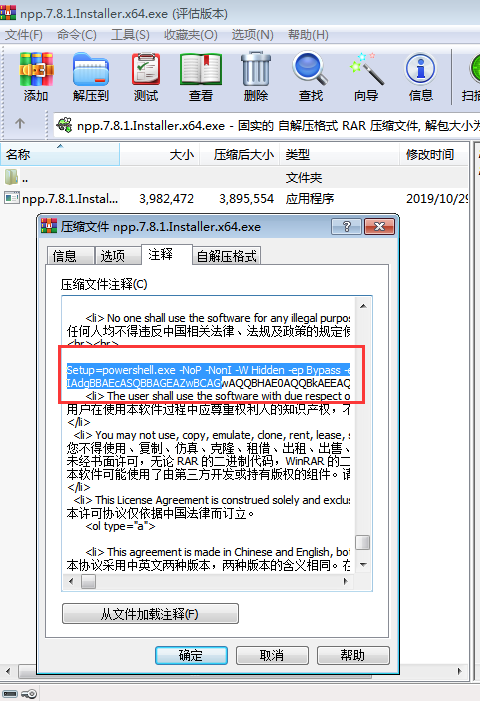

通過(guò)追查發(fā)現(xiàn)客戶在西西軟件園下載了所謂綠色版的notepad++綠色版安裝包:

URL | https://www.cr173.com/soft/2907.html?tdsourcetag=s_pctim_aiomsg |

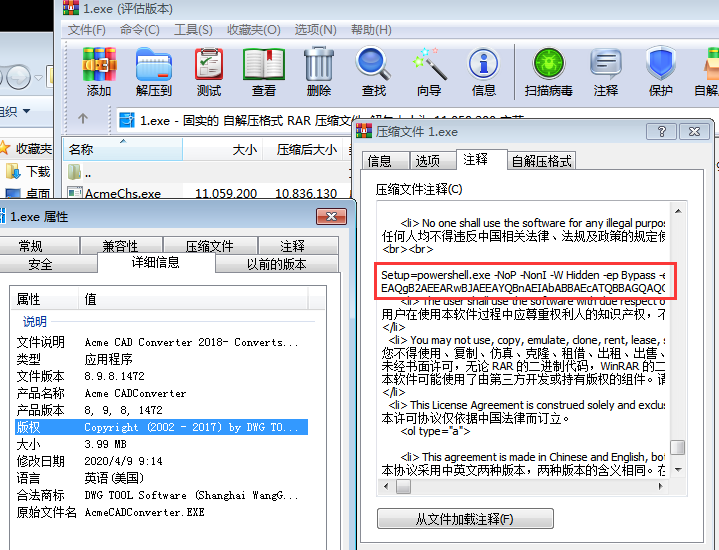

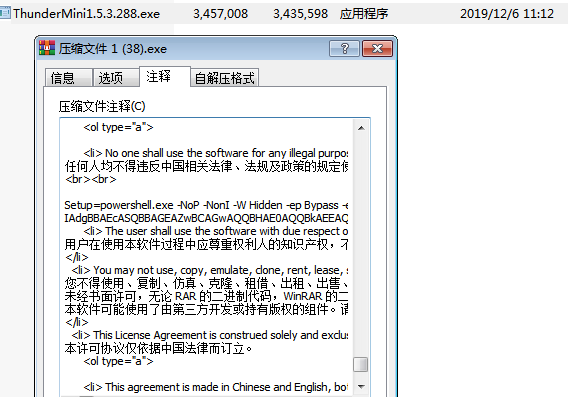

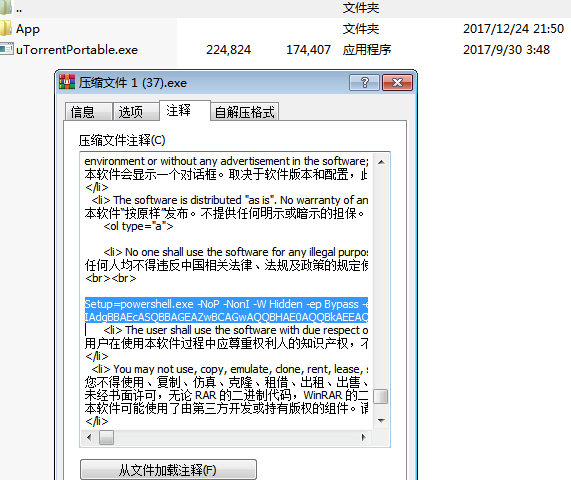

通過(guò)分析發(fā)現(xiàn),內(nèi)置了惡意Powershell:

我們根據(jù)特征對(duì)網(wǎng)絡(luò)流傳的樣本進(jìn)行了不完全統(tǒng)計(jì)��,同樣包含了惡意powershell的自解壓程序包還有AcmeCAD:

![]() 上一篇 目錄

下一篇

上一篇 目錄

下一篇